Sécurité des réseaux - Protéger les infrastructures

Lien sécurisé — 5 min

À propos de ce cours

Ce document est inspirée entre autre d'un article de Dorothy Denning qui s’appelle Protection and defense of intrusion et qui a valeur de référence dans le domaine de la sécurité des réseaux.

- Pourquoi les systèmes sont-ils vulnérables?

- Les mécanismes de sécurité sur un exemple de réseau

- Cryptographie : chiffrement et signature

- Le commerce électronique

- Les firewalls

- Les serveurs proxy

- Les VPN

- Les systèmes de détection d'intrusions

Programme du cours

Objectifs d'apprentissage

- Comprendre les principales vulnérabilités des systèmes réseaux et les méthodes d'attaque courantes.

- Maîtriser les mécanismes fondamentaux de sécurité, y compris les protocoles de chiffrement et d'authentification.

- Appliquer des solutions de protection telles que les firewalls, les VPN et les systèmes de détection d'intrusion.

- Analyser les enjeux de sécurité dans le commerce électronique et les transactions en ligne.

- Évaluer l'efficacité des architectures réseau sécurisées à travers des études de cas pratiques.

Public cible

Ce cours s'adresse aux professionnels de l'informatique, aux administrateurs réseau, aux étudiants en cybersécurité et à toute personne souhaitant approfondir ses connaissances en sécurité des réseaux. Une compréhension de base des concepts réseaux (TCP/IP, protocoles) est recommandée pour tirer pleinement profit de cette formation.

Pourquoi les systèmes sont-ils vulnérables ?

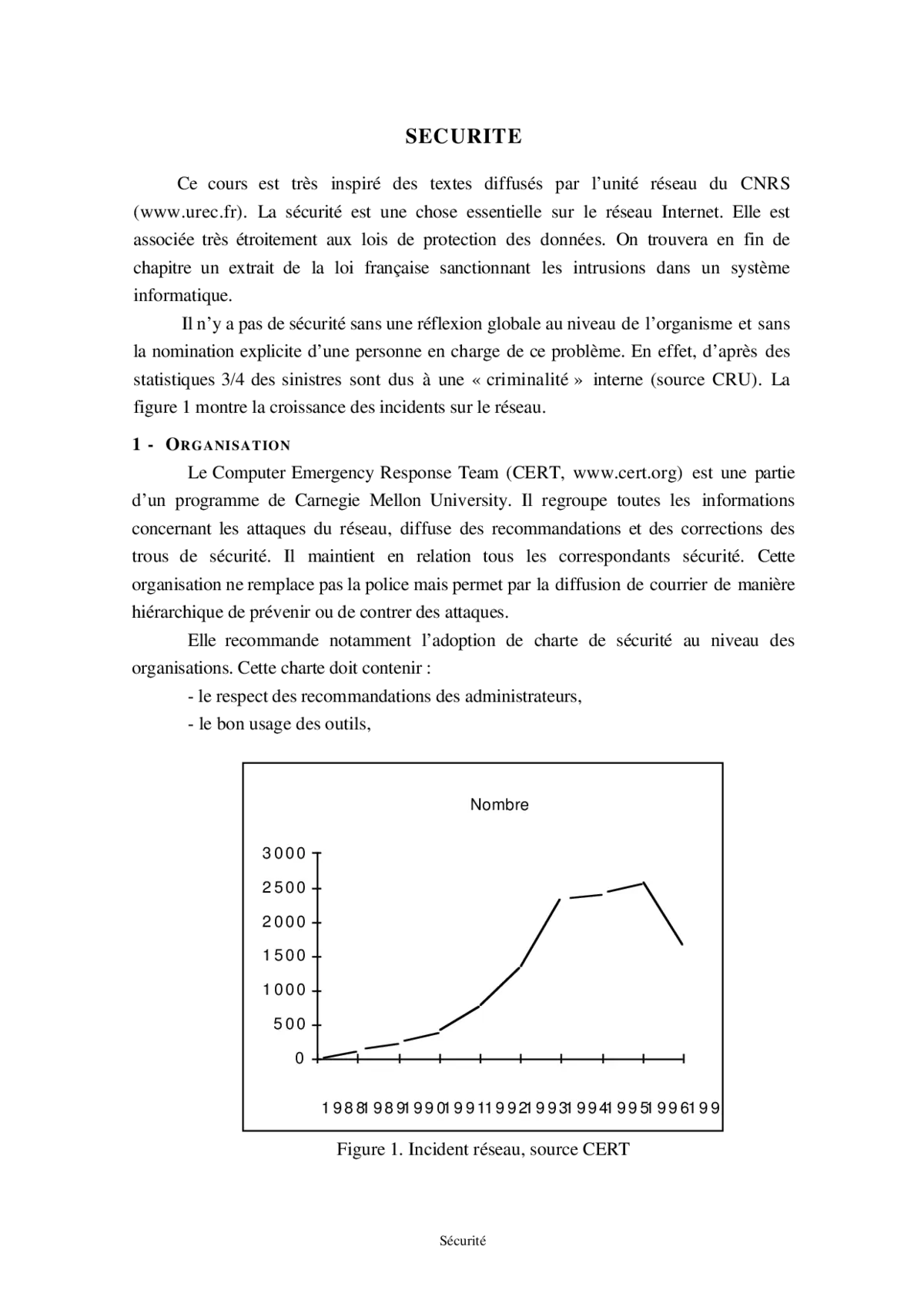

Les réseaux modernes sont exposés à diverses menaces en raison de leur complexité, de leur interconnexion croissante et des failles logicielles. Des attaques comme les dénis de service (DDoS), l'exploitation de vulnérabilités zero-day, ou les attaques par phishing exploitent ces faiblesses. Dorothy Denning souligne que la conception initiale des protocoles réseaux (comme TCP/IP) n'intégrait pas suffisamment la sécurité, rendant les systèmes vulnérables aux intrusions.

Les mécanismes de sécurité sur un exemple de réseau

Un réseau sécurisé repose sur plusieurs couches de protection : authentification des utilisateurs (via LDAP ou RADIUS), contrôle d'accès (ACL), et segmentation (VLANs). Par exemple, une entreprise peut implémenter une architecture en zones démilitarisées (DMZ) pour isoler les serveurs publics des ressources internes, combinée à des politiques de mot de passe strictes.

Cryptographie : chiffrement et signature

La cryptographie est au cœur de la sécurité réseau. Les algorithmes symétriques (AES) et asymétriques (RSA) assurent la confidentialité, tandis que les signatures numériques (via SHA-256 et certificats X.509) garantissent l'intégrité et l'authenticité des données. Un cas pratique montre comment HTTPS utilise TLS pour sécuriser les échanges web.

Le commerce électronique

Les transactions en ligne exigent des protocoles robustes comme SET (Secure Electronic Transaction) ou 3D-Secure. Les risques incluent les fraudes aux cartes ou les attaques MITM (Man-in-the-Middle). Une analyse des bonnes pratiques (ex. : PCI DSS) illustre comment protéger les données clients.

Les firewalls

Les firewalls filtrent le trafic entrant/sortant selon des règles prédéfinies. Les types incluent les firewalls stateful (inspection des paquets en contexte) et les nouvelles générations (NGFW) intégrant des fonctions anti-malware. Une étude de cas compare leur efficacité contre les scans de ports ou les attaques applicatives.

Les serveurs proxy

Un proxy agit comme intermédiaire pour les requêtes réseau, offrant des avantages comme la mise en cache, l'anonymisation, ou le filtrage de contenu. Les proxies inverses (ex. : Nginx) sont cruciaux pour sécuriser les serveurs web en masquant leur topologie réelle.

Les VPN

Les réseaux privés virtuels (VPN) chiffrent les données entre sites distants via des protocoles comme IPsec ou WireGuard. Une démonstration explique comment configurer un VPN site-à-site pour sécuriser les communications d'une multinationale.

Les systèmes de détection d'intrusions (IDS/IPS)

Les IDS (ex. : Snort) analysent le trafic pour détecter des motifs malveillants, tandis que les IPS bloquent activement les menaces. Un exemple basé sur les travaux de Denning montre comment un IDS peut identifier un scan de vulnérabilités ou une exploitation de buffer overflow.

Conclusion

Ce cours synthétise les principes clés de la sécurité réseau, en s'appuyant sur des références académiques comme Dorothy Denning et des cas concrets. Les participants acquerront des compétences opérationnelles pour concevoir, auditer et défendre des infrastructures résilientes face aux cybermenaces contemporaines.